"Разве Компания не располагает значительным

количеством подводных кабелей, проложенных под поверхностью Тихого океана, один конец которых закреплен в бухте

Магдалены, а другой плавает в океане, поддерживаемый мощным буем? Ну так вот, когда наши сограждане хотят послушать

кого-либо из певцов Нового или Старого Света, нашим агентам в бухте Магдалены дают об этом знать по телефону, и они

устанавливают связь либо с Америкой, либо с Европой.

Провода или кабели соединяются с тем или иным театром, с тем

или иным концертным залом, и наши меломаны, сидя в зале казино, реально присутствуют при выступлениях, происходящих так

далеко от них, и аплодируют:

- Но там не слышат их рукоплесканий!

- Прошу прощения, их можно слышать по

обратному проводу.

В библиотеке имеется также некоторое количество книг-фонографов: читать их не нужно, нажмешь

кнопку и услышишь голос превосходного чтеца - например, "Федру" Расина в исполнении Легуве".

Это описание есть

описание Интернета, виртуальной реальности, аудиокниг и вообще жизни двадцать первого века в терминах, понятных человеку

девятнадцатого века. Иногда "Плавучий остров" называют самым нефантастическим романом Жюля Верна. Возможно. Но это самый

пророческий роман. Дело не только в технологиях: Жюль Верн предчувствовал желание богатейших людей жить в океане.

Многочисленные суперъяхты сегодняшних миллиардеров тому подтверждение.

Итак, Верн предвидел гораздо больше, нежели

казалось в 1961 году. Его пуля не пролетела мимо, просто она поразила более важную мишень.

Быть может, и в другом

он не ошибался? Ну как и на Луну будут летать в снарядах, не боящихся трения воздуха, сверхускорения пушечного ствола,

бюджетных ограничений и прочих препятствий?

Доживем до XXII века - увидим.

ТЕХНОЛОГИИ: Спецназ в тылу винта

Автор: Андрей Васильков

Всевозможного зловредного программного кода написано колоссальное количество. Помимо вирусов различных типов,

пользователям досаждают троянцы, сетевые черви, шпионские (spyware) и рекламные (adware) компоненты, средства перехвата

управления (Root KIT, backdoor), инструменты подмены и фальсификации (phishing) удаленных сервисов…

Общее название всех типов вредоносного машинного кода - malware. И пусть только часть его зарегистрирована "в

диком виде", все же надо уметь защитить свой компьютер (и данные) от любой напасти. Одним антивирусом уже не обойтись -

нужны утилиты исследования системы и специфические средства устранения новых типов угроз[В классическом варианте: сканер

по запросу плюс программа резидентного мониторинга.]. О том, как предотвратить заражение, "Компьютерра" писала не

раз[См., например, тему 655-го номера (offline.computerra.ru/2006/655).], но что делать, если инфицирование все-таки

произошло?

Обычно, столкнувшись со странным поведением

компьютера, пользователи спешно устанавливают и запускают по очереди (а то и сразу) все "лечебные" программы, которые

успели найти, но в результате становится только хуже. Дело в том, что пытаться лечить компьютер антивирусными (или в

общем случае - anti-malware) программами из-под зараженной ОС - заведомо бесперспективная тактика. Она может оказаться

эффективной только в самых простых случаях, когда точно известно, что подлежащий искоренению код не умеет противостоять

"обеззараживающим" утилитам. Нередко такое сканирование лишь усугубляет ситуацию, разнося заразу, задерживая настоящее

лечение и добивая поврежденную операционку. Гарантированное устранение одолевшей компьютер заразы возможно лишь в

условиях, приближенных к стерильным, то есть из-под заведомо чистой операционной системы. Она играет роль идеальной

среды для запуска утилит, обнаруживающих и устраняющих код, поразивший основную (установленную и, вероятно, уже сбоящую)

ОС.

На просторах Рунета есть множество готовых загрузочных дисков "реанимационного" назначения на базе

WinPE[Изначально вариант PE (Pre-Execution Environment) был создан в качестве весьма ограниченной по функциональности

среды для подготовки компьютера к инсталляции Windows XP. Умельцы доработали WinPE "напильником" и превратили ее

практически в полный аналог WinXP, не требующий установки.]. Однако вместо того, чтобы искать среди них подходящий, а

потом проверять его чистоту, проще сделать собственный и записать на него все необходимые утилиты.

Если три года назад сборка WinPE требовала массы ручных действий и серьезных познаний, то

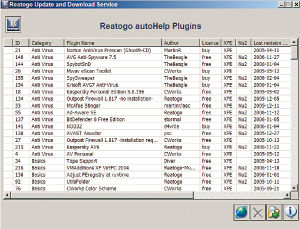

сейчас процесс практически полностью автоматизирован программой Reatogo (www.reatogo.de). Более того, создание

загрузочных CD/DVD для решения специфических задач максимально упрощено благодаря автоматической интеграции любых

драйверов и программ через сервис АutoHelp. Достаточно установить Reatogo, указать путь к дистрибутиву и нужным

дополнениям, а затем последовательно выполнить ряд нехитрых действий, руководствуясь подсказками. По завершении процесса

получится загрузочный ISO-образ, который останется лишь прожечь на болванку. Подробнее о создании и использовании WinPE

читайте здесь: forum.ru-board.com/topic.cgi?forum=62&topic=7403&start=280.

Большая часть программ под

Windows (например, Ad-Aware 2008 или Dr. Web) устанавливается - то есть регистрирует свои компоненты в системе и

прописывается в реестре. Заставить их работать с загрузочного диска сравнительно трудно, так как простым копированием не

обойтись. Потребуется искать соответствующие конфигурационные файлы для интеграции в WinPE (больше двух сотен доступны

через сервис Reatogo), а если ничего не нашлось - писать конфиги и корректно размещать файлы в подкаталогах

самостоятельно.

Чрезвычайно упрощают работу portable-модификации и программы, не требующие инсталляции. К

последним относится утилита AVZ от Олега Зайцева (z-oleg.com/secur/avz), которую я советую использовать в качестве

главной ударной силы. Также хороша (но уже требует установки) совместная разработка Олега с "Лабораторией Касперского"

под названием AVPTool.

В одиночку AVZ заменяет антитроян, антишпионские утилиты и

антируткит, к тому же она позволяет удалить компоненты рекламы и обладает целым набором удобных инструментов

исследования системы.

AVPTool практически ни в чем не уступает AVZ и вдобавок имеет самую большую базу

вредоносного ПО.

Также ради пущей достоверности результатов обследования/лечения компьютера довольно удобно

использовать вспомогательные утилиты. Это могут быть portable-версии любых антивирусов. Главное, чтобы их базы были

свежими, а терпение проверяющего - близким к безграничному. Известные программы в portable-вариант преобразуют люди

самой разной квалификации и степени ответственности. Среди таких творений встречаются и кривые, и вовсе не работающие

релизы. Например, мне однажды попался ClamAV Portable, который игнорирует (не сохраняет) настройки сканирования и всегда

проверяет только свою папку.[Думал, на *.ini стоит атрибут "только чтение" - нет, просто сборка такая. Чем исправлять

ее, проще новую сделать.] Поэтому обязательно проверьте все программы до записи на диск.

Если гениальная мысль об

использовании какой-то программы посетила вас уже после прожига болванки, можете просто скопировать программу на флэшку.

USB-Flash-диск будет виден в WinPE, если он был подключен при загрузке (точнее - на момент определения

оборудования).

Антивирус Касперского, начиная с 6-й версии, тоже использует

WinPE-окружение. При наличии программы PE Builder встроенный мастер KAV позволяет создать аналогичный вышеописанному

загрузочный диск. Вот только, кроме самого KAV и минимальной оснастки, на диске ничего не будет. Руками же можно собрать

ISO-образ, содержащий любые программы, драйверы устройств и компоненты ОС. Поэтому я советую использовать диск с KAV в

качестве дополнительного (но не единственного) средства проверки и восстановления зараженного компьютера.